تحلیل هوشمند رخدادها برای افزایش امنیت و عملکرد شبکه

مقدمه

در شبکههای امروزی، هزاران رویداد در هر لحظه در حال وقوع است؛ از ورود کاربران و ارتباطات داخلی گرفته تا تلاشهای مشکوک برای نفوذ یا خطاهای سیستمی. اگر این رویدادها (Logها) بهدرستی جمعآوری و تحلیل نشوند، میتوانند مشکلات جدی امنیتی و عملیاتی ایجاد کنند.

اینجاست که ابزارهایی مثل ELK Stack وارد میشوند تا با جمعآوری، پردازش و نمایش تصویری لاگها، شبکه را زیر نظر گرفته و امکان تشخیص سریع مشکلات یا حملات را فراهم کنند.

ELK Stack چیست؟

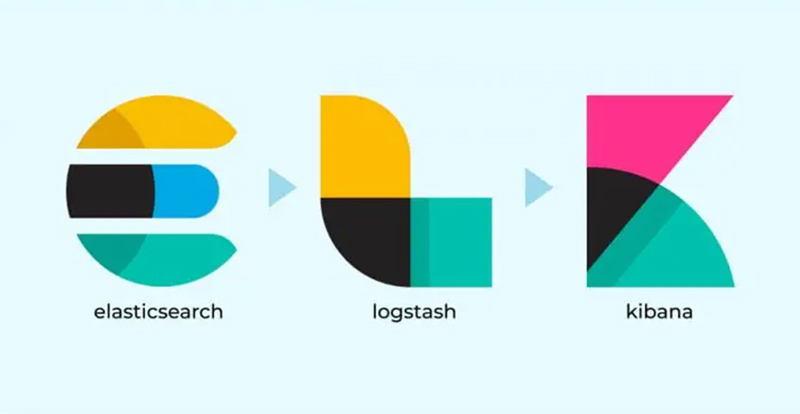

ELK مخفف سه نرمافزار متنباز قدرتمند است:

- Elasticsearch: موتور جستجو و تحلیل دادههای متنی

- Logstash: ابزار جمعآوری و پردازش لاگها از منابع مختلف

- Kibana: ابزار مصورسازی دادهها و ساخت داشبوردهای مدیریتی

این سه نرمافزار به صورت یکپارچه در کنار هم کار میکنند و ساختاری مقیاسپذیر برای مدیریت لاگهای شبکه فراهم میکنند.

چرا مدیریت لاگ مهم است؟

دلایل اصلی نیاز به لاگبرداری مناسب در شبکهها:

- شناسایی فعالیتهای مشکوک یا حملات (مانند brute force یا نفوذ به سیستم)

- بررسی مشکلات نرمافزاری و سختافزاری

- تحلیل رفتار کاربران و بهینهسازی عملکرد سرویسها

- پاسخگویی به رخدادهای امنیتی (incident response)

- رعایت قوانین و استانداردها مانند ISO 27001 یا GDPR

معماری ساده ELK در یک شبکه

[ تجهیزات شبکه / سرورها ]

↓

Logstash / Filebeat

↓

Elasticsearch (ذخیره و جستجو)

↓

Kibana (نمایش)

در این ساختار، ابزارهایی مانند Filebeat یا Logstash لاگها را از منابع مختلف (سوئیچ، فایروال، ویندوز، لینوکس و...) جمعآوری میکنند و پس از پردازش اولیه، آنها را به Elasticsearch میفرستند. Kibana سپس این دادهها را در قالب داشبورد و نمودار نمایش میدهد.

مزایای استفاده از ELK در مدیریت شبکه

- مرکزسازی لاگها: همه لاگها از منابع مختلف به یک محل منتقل میشوند.

- جستجوی سریع: Elasticsearch امکان جستجوی بسیار سریع در حجم زیاد لاگها را فراهم میکند.

- داشبوردهای گرافیکی: Kibana امکان ساخت داشبوردهای زنده برای وضعیت سیستم، امنیت یا ترافیک را فراهم میکند.

- تحلیل پیشگیرانه: با تحلیل الگوهای رفتاری، میتوان مشکلات را قبل از بحرانی شدن شناسایی کرد.

پیشنهاد نرمافزارهای مکمل

برای کارایی بهتر، میتوان از ابزارهای جانبی زیر همراه ELK Stack استفاده کرد:

| نرمافزار | کاربرد |

|---|---|

| Filebeat | جمعآوری ساده لاگها از سیستمهای لینوکسی و ویندوزی |

| Winlogbeat | مخصوص لاگهای امنیتی و سیستمی ویندوز |

| Auditbeat | مانیتورینگ سطح پایین سیستم (امنیتی و سیستمی) |

| Wazuh | سیستم تشخیص نفوذ (IDS) که با ELK ترکیب میشود |

| Graylog | جایگزین سبکتر ELK برای لاگبرداری متمرکز |

| Suricata | موتور تشخیص حملات شبکه، لاگ آن قابل ارسال به ELK است |

مثال کاربردی در شبکه

فرض کنید در یک شبکه سازمانی، چندین فایروال میکروتیک و سرور ویندوزی وجود دارد.

- با استفاده از Filebeat و Winlogbeat لاگها جمعآوری میشوند.

- این لاگها توسط Logstash فیلتر میشوند تا فقط اطلاعات مهم ارسال شود.

- Elasticsearch آنها را ذخیره و Kibana آنها را روی داشبوردی نمایش میدهد.

- مدیر شبکه با دیدن افزایش خطای ورود (Login Failure) در یک بازه زمانی، متوجه تلاشهای brute-force میشود و اقدام امنیتی انجام میدهد.

نکات مهم در پیادهسازی ELK

- امنیت ارتباطات: از TLS و احراز هویت استفاده کنید تا دادهها در مسیر محافظت شوند.

- مدیریت حجم داده: با افزایش لاگها، حجم دیتا بالا میرود. تنظیم retention و حذف دادههای قدیمی ضروری است.

- تنظیم زمان: برای تحلیل دقیق، ساعت همه سیستمها باید دقیق و هماهنگ (NTP) باشد.

- بهروزرسانی مداوم: نسخههای مختلف ELK بهسرعت بهروزرسانی میشوند، استفاده از نسخههای پایدار و سازگار مهم است.

نتیجهگیری

استفاده از ELK Stack در شبکههای متوسط و بزرگ، امکان نظارت لحظهای، تحلیل امنیتی پیشرفته، و کشف سریع خطاها را فراهم میکند. با ترکیب ELK با ابزارهایی مانند Filebeat و Wazuh، میتوان یک سامانه مرکزی، هوشمند و مؤثر برای مدیریت لاگها و امنیت شبکه ایجاد کرد.